랜섬웨어란, 감염된 PC의 데이터를 암호화함으로써 피해를 입히고, 복호화(암호화된 데이터의 평문화)를 위하여 돈을 요구하는 악성코드다. 랜섬웨어의 피해가 하루이틀의 일이 아니지만, 워너크라이가 더욱 화제가 된 까닭은 자동으로 취약한 시스템을 찾아 감염시키는 웜 바이러스로 배포된 최초의 랜섬웨어이기 때문이다. 웜 형태이기에 감염력이 높고, 따라서 피해규모가 클 수밖에 없다.

워너크라이는 5월 12일 전후로 전세계 공격이 시작됐으며, 국내에서도 피해사례가 속속 보고되면서 불안감을 증폭시켰다. 12일이 주말이었기에 업무가 시작되는 15일부터 랜섬웨어 대란이 시작될 것이라는 우려가 제기됐던 것이다.

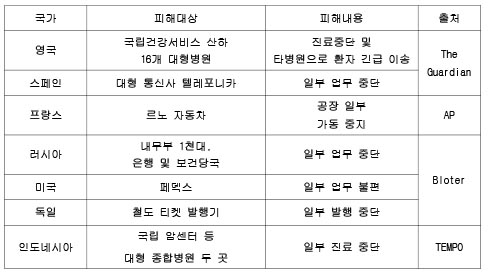

막상 뚜껑이 열린 15일 국내 십여대 수준의 감염에 그쳤다. 16개 대형병원의 진료중단이 발생했던 영국이나 르노 자동차 공장의 가동 중단이 발생했던 프랑스, 정부기관과 은행 등지의 업무 중단이 초래됐던 러시아 등 글로벌 사례로 인해 우려가 높았지만, 실제 국내 피해는 미미했던 것이다.

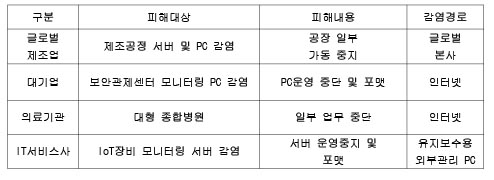

피해는 적었지만, 제조산업에서는 다시 돌아볼 만한 피해 사례도 발견됐다.글로벌 제조업체의 제조공정 서버와 PC가 감염되어 공장 가동이 중단되는 피해가 국내에서도 발생한 것. 이는 제조라인이 사이버 공격의 안전지대가 아님을 보여준다. 특히 사물인터넷(IoT)의 등장으로 디지털 환경과 실제 제조현장의 거리가 계속 좁혀지고 있는 만큼 산업에서도 사이버 보안에 대한 주의가 필수적으로 요구되는 것이다.

제조 혁신, 인더스트리 4.0 등을 위하여 생산 현장의 디지털화는 멈출 수 없는 흐름이다. 그러나 워너크라이가 입증한 것처럼 디지털화와 함께 사이버 보안에 대한 주의를 기울이지 않는다면, 혁신에 앞서 심각한 보안 피해를 입게 될 것으로 디지털화와 함께 보안 강화에도 만전의 대비가 필요하다.